Morpheus 랜섬웨어: 18KB 코드가 한국 제조업 CAD 도면을 노렸다

Morpheus 랜섬웨어가 18KB 페이로드로 한국 도금업체 SURTECHINC의 CAD 도면을 탈취한 사건 분석. HellCat과 동일한 코드를 공유하는 이중 브랜드 RaaS의 공격 체인, IOC, MITRE ATT&CK 매핑과 탐지 방법.

Morpheus 랜섬웨어가 18KB 페이로드로 한국 도금업체 SURTECHINC의 CAD 도면을 탈취한 사건 분석. HellCat과 동일한 코드를 공유하는 이중 브랜드 RaaS의 공격 체인, IOC, MITRE ATT&CK 매핑과 탐지 방법.

2026년 2월 27일, 한국의 도금 전문업체 SURTECHINC 서버에서 이상 징후가 감지됐다. 파일 이름은 그대로였다. 확장자도 바뀌지 않았다. 하지만 파일을 열면 내용은 사라지고 없었다.

며칠 뒤, 다크웹 유출 사이트에 이 회사의 이름이 올라왔다. ILJIN Corporation 납품용 CAD 도면, HMI 시스템 스크린샷, 그리고 SQL과 Oracle DB 접속 정보가 포함된 소스코드까지. 공격에 사용된 파일의 크기는 18KB에 불과했다.

Morpheus 랜섬웨어의 페이로드는 64비트 Windows 실행 파일이다. 크기는 약 18KB로, 일반적인 랜섬웨어가 수백 KB에서 수 MB에 달하는 것과 비교하면 극단적으로 작다.

이 경량화에는 명확한 이유가 있다. 페이로드는 암호화 한 가지 기능만 수행하고 즉시 종료된다. 지속성 메커니즘이 없다. 레지스트리를 수정하지 않는다. 예약 작업도 만들지 않는다. 바탕화면 배경도 바꾸지 않는다. 암호화가 끝나면 흔적을 최소화한 채 사라진다.

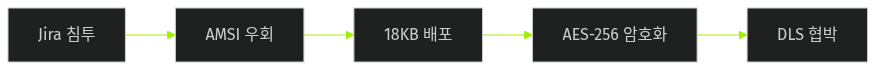

Morpheus 공격 체인

Morpheus 공격 체인

Windows BCrypt API로 키를 생성하고 AES-256-CTR로 파일을 암호화한다.

핵심적인 회피 전략은 파일 확장자를 변경하지 않는 것이다. 많은 EDR 솔루션이 .locked나 .encrypted 같은 대량 확장자 변경을 탐지 지표로 사용한다. Morpheus는 이 탐지 로직을 완전히 우회한다. report.pdf는 암호화 후에도 report.pdf로 남는다. 열어보기 전까지는 정상 파일과 구분할 수 없다.

.dll, .sys, .exe 등 시스템 파일과 Windows\System32 경로는 암호화 대상에서 제외한다. OS가 부팅되지 않으면 피해자가 랜섬노트를 읽을 수 없기 때문이다. 돈을 받으려면 피해자의 컴퓨터가 켜져야 한다.

Morpheus 운영자들의 초기 접근 경로는 Atlassian Jira다. 인포스틸러로 수집한 크리덴셜이나 취약점을 이용해 Jira에 접근한 뒤, MiniOrange 같은 SSO 통합 도구를 통해 내부 시스템으로 피벗한다.

침투 이후 실행 단계는 다단계 PowerShell 체인으로 구성된다.

| 단계 | 동작 |

|---|---|

| Stage 1 | PowerShell 로더가 다음 단계를 다운로드 |

| Stage 2 | AMSI 바이패스로 안티맬웨어 스캔 인터페이스 무력화 |

| Stage 3 | 18KB 페이로드 배포 및 실행 |

페이로드는 실행 시 경로 인자를 반드시 요구한다. 자동으로 전체 드라이브를 스캔하지 않는다. 운영자가 수동으로 타겟 디렉토리를 지정해야 한다는 의미다. 이는 자동화된 대규모 공격이 아니라 표적형 운영임을 보여준다.

횡이동은 er.bat라는 배치 스크립트가 담당한다. 네트워크 공유 경로로 페이로드를 복사한 뒤 실행하는 단순한 구조다.

2025년 1월, SentinelOne이 발표한 분석이 흥미로운 사실을 밝혔다. Morpheus와 HellCat 랜섬웨어의 페이로드 바이너리가 동일한 코드로 구성되어 있다는 것이다.

차이점은 피해자별 연락처와 암호화 키뿐이었다. 암호화 루틴, 파일 제외 목록, 랜섬노트 템플릿까지 완전히 같았다. 랜섬노트 양식은 2023년에 활동한 Underground Team의 것과도 일치했다.

이는 두 가지 가능성을 시사한다.

Threatray의 후속 분석은 여기에 AidLocker와 Frag까지 같은 코드 패밀리에 속한다는 결론을 추가했다. 컴파일 타임스탬프 기준으로 Frag(2024년 11월)이 가장 먼저 등장했고, 이후 HellCat(10월), Morpheus(12월)로 브랜드가 분화된 것으로 추정된다.

하나의 코드가 최소 4개의 브랜드로 운영되고 있다. 각 브랜드의 DLS(Data Leak Site)는 별도로 존재하지만, 포럼이나 텔레그램 채널은 발견되지 않았다. 철저하게 비공개로 운영되는 세미-프라이빗 RaaS 모델이다.

SURTECHINC에서 유출된 데이터 목록을 보면 단순한 랜섬웨어 사건이 아님을 알 수 있다.

도금 업계는 대기업 공급망의 하위 계층에 위치한다. SURTECHINC 한 곳의 침해가 ILJIN을 거쳐 최종 납품처까지 영향을 미칠 수 있다. S2W에 따르면 한국 기업 대상 랜섬웨어 피해는 2024년 6건에서 2025년 60건으로 10배 증가했고, 2026년에도 Beast 랜섬웨어가 율곡(항공부품), 성우(배터리), 아주약품 등 3개 제조업체를 추가로 공격했다.

| 지표 | 값 |

|---|---|

| 페이로드 형태 | 64-bit Windows PE, ~18KB |

| 암호화 방식 | BCrypt 키 생성 + AES-256-CTR |

| 파일 확장자 변경 | 없음 (원본 유지) |

| 랜섬노트 파일명 | _README_.txt |

| 랜섬노트 경로 | C:\Users\Public\_README_.txt |

| 횡이동 스크립트 | er.bat (SHA1: f62d2038d00cb44c7cbd979355a9d060c10c9051) |

| 제외 확장자 | .dll, .sys, .exe, .drv |

| 제외 경로 | Windows\System32 |

| Trend Micro 탐지명 | Ransom.Win64.MORPHUES.THAOCBE |

| VirusTotal 최초 업로드 | 2024년 12월 22일, 12월 30일 |

| 복호화 도구 | 없음 (2026년 3월 기준) |

| 기법 | 설명 |

|---|---|

| T1078 Valid Accounts | 인포스틸러로 탈취한 Jira 크리덴셜로 초기 접근 |

| PowerShell 악성코드: 83개 APT가 난독화로 숨기는 기법 | 다단계 PowerShell 로더로 페이로드 전달 |

| EDR 우회 공격 12가지 방법: 보안 무력화 기법 | AmsiScanBuffer 패치로 안티맬웨어 무력화 |

| T1570 Lateral Tool Transfer | er.bat로 네트워크 공유 경로에 페이로드 복사 |

| T1486 Data Encrypted for Impact | AES-256-CTR로 파일 암호화 (확장자 미변경) |

| T1083 File and Directory Discovery | 지정된 경로 열거 + 시스템 파일 제외 처리 |

Morpheus의 확장자 미변경 전략은 기존 탐지 규칙을 우회하지만, 다른 지점에서 탐지가 가능하다.

Sigma 룰 기반 탐지 포인트:

인프라 관점:

현재까지 공개된 복호화 도구는 없다. AES-256-CTR 구현에 알려진 취약점도 발견되지 않았다.

Morpheus가 CAD 도면을 표적으로 삼은 것은 우연이 아니다. 한국 제조업체의 CAD 파일은 설계 도면, 금형 데이터, BOM(Bill of Materials)을 포함하며, 이는 경쟁사나 국가 단위 행위자에게 높은 가치를 지닌다. 랜섬을 지불하지 않으면 설계 데이터가 다크웹에 유출될 위험이 있어, 피해 기업은 이중 압박에 놓인다.

SURTECHINC(서텍)의 사례에서 공격자는 VPN 자격증명을 통해 초기 접근을 확보한 것으로 추정된다. 제조업체의 원격 근무 확대로 VPN 인프라가 공격 표면이 되고 있다. KISA의 2025년 보고서에 따르면 한국 중소 제조업체의 62%가 VPN에 MFA를 적용하지 않고 있다.

Morpheus의 암호화 방식인 AES-256-CTR은 스트림 암호처럼 동작하여 파일 크기가 변하지 않는다. 이는 파일 크기 변화를 감지하는 보안 솔루션을 우회하기 위한 의도적 선택이다. 또한 확장자를 변경하지 않는 전략은 사용자가 암호화된 파일을 정상 파일로 오인하게 만들어 초기 탐지를 지연시킨다.

Morpheus 사례가 보여주듯, 소규모 위협 행위자도 18KB의 코드만으로 효과적인 공격이 가능하다. 한국 중소 제조기업이 즉시 점검해야 할 항목은 다음과 같다.

CAD 도면과 설계 파일은 오프라인 백업이 핵심이다. 3-2-1 백업 원칙(3개 사본, 2개 매체, 1개 오프사이트)을 적용하되, 최소 1개 백업은 네트워크에서 완전히 분리해야 한다. Morpheus는 네트워크 공유 폴더의 파일도 암호화하므로, 온라인 백업만으로는 부족하다.

Jira, Confluence 등 협업 도구의 접근 제어를 강화해야 한다. 이번 공격에서 초기 침투 경로가 된 것처럼, 외부에 노출된 협업 플랫폼은 VPN 뒤에 배치하거나 IP 화이트리스트를 적용한다. 특히 기본 관리자 계정의 비밀번호를 변경하지 않은 경우가 많으므로 즉시 점검이 필요하다.

이 사건은 한국 제조업 보안의 현주소를 보여주는 동시에, 소규모 위협 행위자도 표적화된 랜섬웨어로 효과적인 공격이 가능하다는 점을 경고한다. 18KB의 코드가 수십억 원의 지적 재산을 위협할 수 있다는 사실은, 보안 투자의 기준이 기업 규모가 아니라 보유 데이터의 가치에 맞춰져야 함을 의미한다.

Morpheus의 18KB 페이로드는 정교함이 아닌 효율성을 추구한 설계다. 대형 랜섬웨어 그룹의 수백 KB짜리 페이로드와 달리, 핵심 암호화 로직만 남기고 나머지를 제거했다. 이는 안티바이러스의 행위 분석 시간을 줄여 탐지를 우회하려는 의도로 보인다. 보안 솔루션이 파일 크기나 복잡도 기반 휴리스틱에 의존한다면, 이런 경량 페이로드는 탐지 사각지대에 놓일 수 있다.

AI 활용 안내 이 글은 AI(Claude)의 도움을 받아 작성되었습니다. 인용된 통계와 사례는 참고 자료에 명시된 출처에 근거하며, 설명을 위한 일부 표현은 각색되었습니다.

면책 조항 본 글은 보안 인식 제고를 위한 교육 목적으로 작성되었습니다. 언급된 공격 기법을 실제로 시도하는 행위는 「정보통신망법」, 「형법」 등에 따라 처벌받을 수 있으며, 본 블로그는 이에 대한 법적 책임을 지지 않습니다.