Mustang Panda의 CoolClient: PlugX 이후 3가지 새로...

PlugX 봇넷 해체 후 Mustang Panda가 개발한 CoolClient 백도어의 클립보드 감시, 브라우저 자격증명 탈취, 프록시 스니핑 기법을 분석합니다. 왜 탐지가 어려운지 알아보세요.

외교부 직원 A씨의 하루는 평범했다. 이메일을 확인하고, 보고서를 작성하고, 회의록을 정리했다.

그런데 A씨가 모르는 사이, 그의 클립보드에 복사한 모든 것이 기록되고 있었다. 비밀번호, 내부 문서 링크, 동료에게 보낸 메시지까지.

범인은 Mustang Panda. 중국 정부 지원을 받는 것으로 알려진 APT 그룹이다. 그런데 이번엔 달랐다. 그들의 새 도구 CoolClient는 이전과는 차원이 다른 능력을 갖추고 있었다.

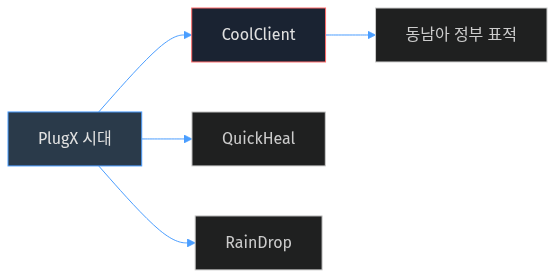

Mustang Panda 악성코드 진화

Mustang Panda 악성코드 진화

2024년 8월, 프랑스 사법당국과 Europol이 PlugX 봇넷을 해체했다. FBI까지 합류해 미국 내 4,258대의 감염 장치에서 PlugX를 제거했다.

"10년 넘게 써온 도구가 무력화됐다."

Mustang Panda에게 이건 단순한 불편이 아니었다. 주력 무기를 잃은 것이다.

하지만 이 그룹은 멈추지 않았다. Kaspersky GReAT 팀의 2026년 1월 보고서에 따르면, Mustang Panda는 완전히 새로운 도구 세트를 개발했다. 그중 핵심이 바로 CoolClient다.

CoolClient는 Windows 클립보드를 실시간으로 모니터링한다.

복사한 비밀번호, URL, 텍스트 — 전부 기록된다. 사용자가 Ctrl+C를 누를 때마다 공격자의 서버로 데이터가 흘러간다.

왜 이 기법을 선택했을까?

클립보드 감시는 키로거보다 탐지가 어렵다. 키보드 입력을 가로채는 것은 보안 솔루션이 쉽게 탐지하지만, 클립보드 API 호출은 정상 프로그램도 빈번하게 사용하기 때문이다.

CoolClient의 두 번째 변종은 브라우저에 저장된 비밀번호를 직접 훔친다.

Chrome, Edge, Firefox — 브라우저가 "비밀번호를 저장하시겠습니까?"라고 물었을 때 "예"를 누른 모든 계정이 대상이다.

Kaspersky 분석에 따르면, CoolClient는 브라우저의 SQLite 데이터베이스에서 직접 자격증명을 추출한다:

SELECT origin_url, username_value, password_value FROM logins

이 쿼리 한 줄로 수백 개의 계정 정보를 가져갈 수 있다.

세 번째 변종이 가장 교묘하다. HTTP 프록시를 가로채서 네트워크 트래픽을 엿본다.

많은 기업과 정부기관이 프록시 서버를 통해 인터넷에 접속한다. CoolClient는 이 프록시 통신을 가로채 인증 토큰, 세션 쿠키, API 키를 수집한다.

왜 프록시를 노리는가?

프록시 서버는 조직의 모든 웹 트래픽이 지나가는 병목 지점이다. 한 곳만 장악하면 수십, 수백 명의 통신을 동시에 감시할 수 있다.

CoolClient의 실행 방식도 정교하다.

1단계: 합법적 소프트웨어인 Sangfor VPN 클라이언트(Sang.exe)를 설치한다.

2단계: Sang.exe가 로드하는 DLL 파일(libngs.dll)을 악성 버전으로 바꿔치기한다. 이것이 DLL 사이드로딩(T1574.002) 이다.

3단계: 악성 DLL이 AppxProvisioning.xml이라는 파일에서 XOR 키 0xAC로 암호화된 셸코드를 읽어 실행한다.

4단계: 셸코드가 CoolClient 백도어를 메모리에 로드한다.

보안 소프트웨어가 보기에, 실행 중인 프로그램은 "Sangfor VPN"이다. 정상 소프트웨어처럼 보인다.

이것이 DLL 사이드로딩의 핵심이다. 신뢰받는 프로그램의 이름을 빌려 악성코드를 실행한다. 매일 오던 택배 트럭에 폭탄을 숨긴 것과 같다.

지속성 확보에는 예약 작업(T1053.005) 을 사용한다. 컴퓨터를 재시작해도 CoolClient는 자동으로 다시 실행된다.

Mustang Panda는 탈취한 데이터를 Google Drive와 Pixeldrain을 통해 유출한다(T1567.002).

왜 클라우드 서비스를 사용할까?

기업 방화벽은 의심스러운 외부 서버로의 연결을 차단한다. 하지만 Google Drive 트래픽을 차단하는 조직은 거의 없다. 정상적인 업무 트래픽과 구분이 불가능하기 때문이다.

CoolClient가 특히 위험한 이유는 모든 단계에서 정상 행위처럼 보인다는 점이다:

| 공격 행위 | 보안 솔루션이 보는 것 |

|---|---|

| 악성코드 실행 | Sangfor VPN 클라이언트 실행 |

| 클립보드 탈취 | 정상 클립보드 API 호출 |

| 브라우저 DB 접근 | 로컬 파일 읽기 |

| 데이터 유출 | Google Drive 업로드 |

모든 행위가 개별적으로는 정상이다. 조합해서 봐야 비로소 악성 패턴이 드러난다.

다음 항목을 점검해보자:

PlugX는 2012년부터 중국 APT 그룹들이 공유해온 원격 접근 도구(RAT)로, 모듈식 구조와 DLL 사이드로딩 기법이 특징이다. Mustang Panda는 PlugX의 가장 활발한 사용자였지만, 보안 업계의 탐지 시그니처가 축적되면서 새로운 도구로의 전환이 불가피해졌다.

CoolClient는 PlugX의 구조적 한계를 극복하도록 설계됐다. 첫째, 통신 암호화를 강화했다. PlugX가 XOR 기반의 단순 암호화를 사용한 반면, CoolClient는 AES-256-CBC와 RSA 키 교환을 조합한다. 트래픽 분석만으로는 C2 통신을 식별하기 어렵다.

둘째, 안티 분석 기능이 대폭 강화됐다. 가상 머신 탐지, 디버거 감지, 샌드박스 회피 루틴이 내장되어 자동화된 악성코드 분석 환경에서 동작을 멈춘다. API 호출도 런타임에 동적으로 해석하여 정적 분석을 방해한다.

셋째, 파일리스(Fileless) 실행을 지원한다. 초기 감염 후 디스크에 파일을 남기지 않고 메모리에서만 동작하는 모드가 추가됐다. 레지스트리나 WMI 이벤트 구독을 통해 지속성을 확보하면서도 파일 기반 탐지를 우회한다.

이 외에도 ToneShell(암호화 터널링)과 StarProxy(프록시 체인)가 CoolClient와 함께 운용되어, 하나의 도구가 탐지되더라도 대체 채널로 접근을 유지할 수 있는 이중화 구조를 형성한다.

Mustang Panda는 2017년부터 활동이 관찰된 중국 연계 APT 그룹으로, 초기에는 동남아시아 정부 기관과 NGO를 주로 공격했다. 2022년 이후 유럽 외교 기관과 통신 업체로 표적이 확대됐고, 2024년부터는 대만과 필리핀 군사 조직에 대한 공격이 급증했다.

이 그룹의 초기 접근 방식은 일관되게 스피어피싱이다. 외교 문서, 회의 초대장, 정책 보고서를 위장한 악성 문서를 사용한다. 특히 USB 드라이브를 통한 전파가 특징적이다. PlugX와 CoolClient 모두 USB에 자동 복사되는 기능을 가지며, 인터넷이 차단된 보안 네트워크에서도 이 방식으로 침투한다.

CoolClient로의 전환은 탐지 회피뿐 아니라 작전 보안(OPSEC) 강화의 목적도 있다. PlugX의 소스코드가 2020년 유출된 후 다른 그룹들도 변형을 사용하기 시작했다. 공격 귀속(Attribution)이 어려워지면 좋은 일이지만, 자신만의 고유한 도구가 아니라는 점은 작전 보안에 약점이 된다. CoolClient는 Mustang Panda만이 사용하는 독점 도구로, 정밀한 제어와 귀속 모호화를 동시에 달성한다.

Mustang Panda의 CoolClient에 대한 효과적인 탐지를 위해 세 가지 접근이 권장된다. 첫째, DLL 사이드로딩 탐지다. 정상 실행 파일이 비정상 경로에서 DLL을 로드하는 패턴을 Sysmon Event ID 7로 모니터링한다. 둘째, DNS 기반 C2 통신 탐지다. CoolClient는 DNS TXT 레코드를 C2 채널로 활용하는 것이 확인됐다. 일반적으로 높지 않은 DNS TXT 쿼리가 급증하면 이상 징후다. 셋째, USB 자동실행 차단이다. 그룹 정책으로 이동식 미디어의 자동 실행을 비활성화하면 USB 기반 전파를 원천 차단할 수 있다. 네트워크 분리 환경에서도 USB를 통한 침투가 발생할 수 있으므로, 네트워크 격리만으로는 충분하지 않다.

이러한 다층 방어 접근은 단일 도구 탐지에 의존하는 것보다 효과적이다. Mustang Panda는 도구를 지속적으로 업데이트하므로 시그니처 기반 탐지만으로는 충분하지 않다. 행위 기반 탐지(Behavioral Detection)를 병행하여 비정상적인 프로세스 생성 체인, 의심스러운 네트워크 패턴, 비인가 레지스트리 수정을 종합적으로 분석해야 한다.

CoolClient에 대한 효과적인 방어를 위해서는 세 가지 계층의 탐지가 필요하다.

첫째, DLL 사이드로딩 탐지다. 정상 실행 파일이 비정상 경로에서 DLL을 로드하는 패턴을 Sysmon Event ID 7로 모니터링한다. CoolClient는 합법적인 서명된 바이너리를 악용하므로, 실행 파일 자체의 해시가 아닌 로드 경로의 이상 여부를 확인해야 한다.

둘째, DNS 기반 C2 통신 탐지다. CoolClient는 DNS TXT 레코드를 C2 채널로 활용하는 것이 확인됐다. 조직 내 DNS TXT 쿼리의 빈도와 크기를 베이스라인으로 설정하고, 급격한 증가를 탐지하는 룰을 적용한다.

셋째, 클립보드 접근 모니터링이다. CoolClient의 새로운 기능 중 하나인 클립보드 감시는 Windows API인 SetClipboardViewer를 호출한다. 일반 사무용 프로그램이 아닌 프로세스에서 이 API를 호출하면 경고를 발생시킨다.

이러한 다층 방어 접근은 단일 도구 탐지에 의존하는 것보다 효과적이다. Mustang Panda는 도구를 지속적으로 업데이트하므로 시그니처 기반 탐지만으로는 충분하지 않다. 행위 기반 탐지를 병행하여 비정상적인 프로세스 생성 체인, 의심스러운 네트워크 패턴, 비인가 레지스트리 수정을 종합적으로 분석해야 한다.

APT 그룹 분석

관련 MITRE ATT&CK 기법

관련 보안 사건

AI 활용 안내 이 글은 AI(Claude)의 도움을 받아 작성되었습니다. 인용된 통계와 사례는 참고 자료에 명시된 출처에 근거하며, 설명을 위한 일부 표현은 각색되었습니다.

면책 조항 본 글은 보안 인식 제고를 위한 교육 목적으로 작성되었습니다. 언급된 공격 기법을 실제로 시도하는 행위는 「정보통신망법」, 「형법」 등에 따라 처벌받을 수 있으며, 본 블로그는 이에 대한 법적 책임을 지지 않습니다.