DynoWiper: Sandworm이 32,000대 PC로 폴란드 전력망을 공격한 방법

러시아 Sandworm이 DynoWiper로 폴란드 전력망을 공격했다. 10년간 5개 와이퍼를 진화시킨 계보와 공격이 실패한 이유.

Sandworm(APT44)이 DynoWiper 와이퍼 악성코드로 폴란드 전력 인프라를 공격한 사건이다. 2025년 12월 29일, 성탄절 연휴를 노려 열병합발전소와 재생에너지 관리 시스템을 동시에 타깃했다. 공격은 실패했지만, Sandworm의 와이퍼 공격이 우크라이나를 넘어 NATO 동맹국으로 확대된 첫 사례다.

성탄절 연휴가 끝나가던 일요일 밤. 폴란드 서부의 열병합발전소 관제실에서 이상 신호가 감지됐다.

"시스템 연결이 끊겼어요."

같은 시각, 풍력과 태양광 발전 관리 시스템에서도 동일한 현상. 투스크 총리에 따르면, 공격이 성공했다면 50만 명이 한겨울에 난방 없이 지낼 뻔했다.

다행히 공격은 실패했다. 하지만 공격자의 정체가 밝혀지면서 더 큰 우려가 시작됐다.

DynoWiper IT에서 OT까지

DynoWiper IT에서 OT까지

이번 공격의 배후로 지목된 것은 Sandworm. 러시아 군사정보국(GRU) 소속 74455부대가 운영하는 APT 그룹이다.

| 항목 | 내용 |

|---|---|

| 명칭 | Sandworm, APT44, Seashell Blizzard |

| 소속 | 러시아 GRU 74455부대 |

| 활동 시작 | 2009년~ |

| 주요 전과 | 2015/2016 우크라이나 정전, NotPetya (2017) |

ESET은 "중간 수준의 확신(medium confidence)"으로 Sandworm을 지목했다. 폴란드 총리 도날드 투스크는 "러시아 정보기관과 직접 연결된 그룹의 소행"이라고 발표했다.

공격에 사용된 악성코드는 DynoWiper. 시스템 데이터를 파괴하는 "와이퍼(Wiper)" 유형이다.

| 항목 | 값 |

|---|---|

| SHA-1 해시 | 4EC3C90846AF6B79EE1A5188EEFA3FD21F6D4CF6 |

| ESET 탐지명 | Win32/KillFiles.NMO |

와이퍼 악성코드의 목적은 단순하다. 데이터를 암호화해서 돈을 요구하는 게 아니라, 그냥 파괴한다. 랜섬웨어는 복호화 키를 제공하면 복구가 가능하다. 와이퍼는 복구 자체가 불가능하다.

ESET의 분석에 따르면, DynoWiper는 다음과 같이 동작한다:

DynoWiper의 특징은 Sandworm의 기존 와이퍼들보다 경량화됐다는 점이다. 복잡한 MBR 파괴나 암호화 위장 대신, 파일 시스템을 직접 덮어쓰는 단순하고 빠른 접근 방식을 택했다.

공격이 실패한 데는 몇 가지 요인이 있다.

폴란드의 사이버 방어 역량: 폴란드는 NATO 사이버방위협력센터(CCDCOE) 회원국이며, 2022년 우크라이나 전쟁 이후 에너지 인프라 사이버 방어를 대폭 강화했다. CERT Polska(폴란드 CERT)는 유럽에서 가장 활발한 CSIRT 중 하나다.

IT/OT 분리: 공격자가 IT 네트워크에 침투했지만, OT(산업제어) 네트워크로의 피벗에 실패한 것으로 추정된다. 에너지 시설의 IT/OT 네트워크 분리가 최후의 방어선 역할을 했다.

연휴 대응 체계: 폴란드 에너지부가 연말 연휴에도 비상 모니터링 체계를 운영하고 있었다. Sandworm이 노린 "보안 인력 부재" 상황이 아니었다.

폴란드 에너지부 장관 미워시 모티카는 이번 공격을 "수년간 가장 강력한 에너지 인프라 공격"이라고 평가하면서도, 방어 체계가 작동했음을 강조했다.

DynoWiper는 갑자기 등장한 것이 아니다. Sandworm은 10년간 와이퍼 악성코드를 지속적으로 발전시켜왔다.

| 시기 | 악성코드 |

|---|---|

| 2015년 12월 | BlackEnergy/KillDisk — 우크라이나 전력망 공격, 23만 명 정전 |

| 2016년 12월 | Industroyer — 키예프 1시간 정전, 최초의 ICS 전용 악성코드 |

| 2017년 6월 | NotPetya — 전 세계 확산, 100억 달러 피해 |

| 2022년 1~2월 | WhisperGate, HermeticWiper — 러시아 침공 직전 우크라이나 타깃 |

| 2022년 3~4월 | CaddyWiper, Industroyer2 — 우크라이나 에너지 기업 타깃 (Industroyer2는 실패) |

| 2022~2023년 | NikoWiper, SwiftSlicer — 우크라이나 각종 인프라 |

| 2025년 12월 | DynoWiper — 폴란드 전력망 (실패) |

주목할 점은 타깃이 우크라이나에서 NATO 회원국으로 확대됐다는 것이다. DynoWiper는 Sandworm이 NATO 동맹국의 핵심 인프라를 직접 공격한 첫 사례 중 하나다.

공격 날짜인 2025년 12월 29~30일은 우연이 아니다.

정확히 10년 전 같은 시기에 Sandworm은 우크라이나 전력망을 공격했다. 이것은 "우리는 여전히 할 수 있다"는 메시지였을 가능성이 높다.

Sandworm은 반복적으로 연말 연휴를 공격 시점으로 선택한다.

| 이유 | 설명 |

|---|---|

| 보안 인력 부재 | 연휴 휴가로 모니터링 인력 감소 |

| 대응 지연 | 사고 대응팀(CSIRT) 가동에 시간 소요 |

| 심리적 효과 | 연말 공격은 공포와 불안을 증폭 |

| 정치적 메시지 | 10주년 기념일에 맞춘 과시적 행위 |

폴란드는 우크라이나 지원의 최전선에 있다:

ESET 연구원 로버트 리포프스키는 이번 공격이 "폴란드에서 전례 없는 사건"이라고 평가했다. 과거 폴란드 대상 사이버 공격은 파괴적 의도가 없었기 때문이다.

이번 공격은 사이버 공격이 물리적 전쟁의 연장선임을 보여준다. 전선에서 수백 킬로미터 떨어진 폴란드의 발전소가 러시아의 타깃이 된 것은, 현대전에서 사이버 공간에 국경이 없다는 것을 의미한다.

| 기법 | 적용 |

|---|---|

| T1078 (Valid Accounts) | 정상 계정을 이용한 초기 접근 |

| T1059 (Command and Scripting Interpreter) | 스크립트 기반 와이퍼 실행 |

| T1562 (Impair Defenses) | 보안 도구 및 로깅 무력화 |

| T1485 (Data Destruction) | 파일 시스템 덮어쓰기 |

| T1489 (Service Stop) | ICS 서비스 강제 중단 |

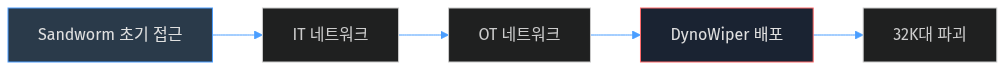

Sandworm의 ICS 공격은 보통 2단계로 진행된다:

1단계 — IT 네트워크 장악: 일반 기업 네트워크에 침투하여 OT 네트워크로의 접근 경로를 확보한다.

2단계 — OT 네트워크 파괴: IT에서 OT로 피벗하여 산업 제어 시스템에 와이퍼를 배포하고, 물리적 프로세스를 교란한다.

이번 공격에서는 1단계에서 2단계로의 전환에 실패한 것으로 보인다.

공격은 실패했다. 하지만 성공했다면?

| 피해 시나리오 | 예상 영향 |

|---|---|

| 전력 공급 중단 | 50만 명 (투스크 총리 발언) |

| 겨울철 난방 시스템 마비 | 한파 인명 피해 |

| 산업 시설 가동 중단 | 경제적 손실 |

| 원칙 | 구현 방법 |

|---|---|

| IT/OT 네트워크 분리 | 물리적 또는 논리적 세그멘테이션으로 IT 침해가 OT로 전파되지 않도록 차단 |

| OT 전용 모니터링 | IT용 EDR이 아닌 ICS 전용 네트워크 모니터링(Dragos, Claroty 등) 배치 |

| 연휴 대응 계획 | 보안 인력 부재 시간대에 대한 자동화된 탐지 및 대응 체계 수립 |

| 오프라인 백업 | 와이퍼 피해 최소화를 위한 네트워크 분리된 백업 시스템 운영 |

Sandworm의 공격이 성공한 구조적 원인은 IT와 OT(Operational Technology) 네트워크의 불완전한 분리다. 많은 산업 시설이 IT 네트워크를 통해 OT 시스템을 원격 모니터링한다. 이 연결 지점이 공격자의 피벗 포인트가 된다.

DynoWiper는 OT 환경에 특화된 와이퍼였다. 일반 IT 시스템의 MBR만 파괴하는 것이 아니라, SCADA 시스템의 설정 파일과 펌웨어 업데이트 경로를 표적으로 삼았다. 이는 Sandworm이 사전에 OT 환경을 상세히 정찰했음을 의미한다. ICS-CERT는 이 사건 이후 OT 네트워크의 물리적 에어갭(air-gap) 또는 단방향 게이트웨이 적용을 강력히 권고했다.

DynoWiper 공격은 Sandworm의 전력 인프라 공격 중 가장 최근 사례지만, 이 그룹의 전력망 공격 역사는 2015년으로 거슬러 올라간다. 2015년 12월 우크라이나 서부 전력 회사 3곳의 SCADA 시스템이 침해되어 23만 명이 최대 6시간 동안 정전을 겪었다. BlackEnergy 악성코드와 KillDisk 와이퍼의 조합이 사용됐다.

2016년 12월에는 Industroyer(CrashOverride) 악성코드로 키이우 인근 변전소를 공격했다. 이 악성코드는 ICS 프로토콜(IEC 101, IEC 104, OPC DA)을 직접 조작할 수 있는 최초의 악성코드로, SCADA 운영자의 명령 없이 차단기를 원격으로 열 수 있었다. 75분간의 정전이 발생했다.

DynoWiper는 이 전통을 이어받되 전술을 변화시켰다. 직접 ICS를 공격하는 대신 IT 네트워크의 운영 PC를 대량 파괴하여 운영 인력의 시스템 접근 자체를 차단했다. 더 단순하지만 더 넓은 범위에 혼란을 야기하는 접근이다.

DynoWiper가 랜섬웨어가 아닌 와이퍼인 이유는 공격 목표가 금전이 아니라 파괴이기 때문이다. Sandworm은 러시아 군 정보기관(GRU) 소속으로, 사이버 작전의 목적은 적국 인프라의 무력화다.

와이퍼와 랜섬웨어는 기술적으로 유사하지만 핵심 차이가 있다. 랜섬웨어는 복호화 키를 보존하고 복구 가능성을 남겨야 수익을 올릴 수 있다. 와이퍼는 복구를 불가능하게 만드는 것이 목표다. DynoWiper는 파일 암호화 후 키를 즉시 폐기하고, MBR과 파티션 테이블을 덮어써 디스크 수준 복구도 차단했다.

32,000대 PC가 동시에 파괴되면 운영 인력은 시스템에 접근조차 할 수 없다. 전력망 운영자가 SCADA를 모니터링할 수 없고, 수동 전환에 필요한 문서와 절차서도 디지털로만 존재한다면 물리적 인프라가 정상이어도 운영이 불가능해진다.

Sandworm APT 관련

유사한 파괴형 공격

관련 MITRE ATT&CK 기법

AI 활용 안내 이 글은 AI(Claude)의 도움을 받아 작성되었습니다. 인용된 통계와 사례는 참고 자료에 명시된 출처에 근거하며, 설명을 위한 일부 표현은 각색되었습니다.

면책 조항 본 글은 보안 인식 제고를 위한 교육 목적으로 작성되었습니다. 언급된 공격 기법을 실제로 시도하는 행위는 「정보통신망법」, 「형법」 등에 따라 처벌받을 수 있으며, 본 블로그는 이에 대한 법적 책임을 지지 않습니다.